Einführung eines zentralen Log-Servers mit Graylog

Detaillierter Projektbericht zur Zentralisierung von Windows-Server-Ereignisprotokollen mittels Graylog, Ubuntu und TLS-Verschlüsselung in der Schul-IT.

Einführung eines zentralen Log-Servers

Projektarbeit: Zentralisierte Auswertung von Windows-Server-Ereignisprotokollen

Fabian Seiler | Landkreis Neunkirchen – Schul-IT

Agenda

1. Projektumfeld & Ausgangslage<br>2. Ziele & Lösungskonzept<br>3. Technische Architektur & Umsetzung<br>4. Zeitplanung & Wirtschaftlichkeit<br>5. Qualitätssicherung & Ergebnisse<br>6. Fazit & Ausblick

Ausgangslage: Dezentral & Manuell

Herausforderungen (Ist-Zustand)

• Keine zentrale Log-Server-Lösung vorhanden<br>• Dezentrale Speicherung auf Einzelgeräten (Server, Clients)<br>• Manuelle, zeitaufwendige Überprüfung bei Fehlern<br>• Sicherheitsrisiko: Kritische Events werden spät erkannt<br>• Erschwerte Einhaltung von Compliance & Archivierung

Projektziel: Zentralisierung & Automatisierung

Optimierung der IT-Sicherheit und Nachvollziehbarkeit im Schulnetz.

Aufbau eines zentralen Log-Servers (Graylog)

Verschlüsselte Übertragung (TLS) aller Protokolldaten

Automatische Alarmierung bei Sicherheitsvorfällen

Einsatz von Open-Source-Software (Kostenminimierung)

Technische Architektur & Komponenten

• <b>Hardware:</b> Dell PowerEdge T550 (Virtualisierungshost)<br>• <b>Hypervisor:</b> Microsoft Hyper-V mit Windows Server 2022<br>• <b>OS Logserver:</b> Ubuntu Server 22.04 LTS<br>• <b>Software:</b> Graylog 6.2 (Open Source)<br>• <b>Backend:</b> MongoDB (Metadaten) & OpenSearch (Indizierung)<br>• <b>Netzwerk:</b> Isoliertes VLAN 240, Ruckus Switch<br>• <b>Agenten:</b> NxLog (Windows), Syslog/Rsyslog (Linux)

Zeitplanung: Soll vs. Ist

Vergleich der geplanten und tatsächlich benötigten Stunden pro Projektphase (Gesamtzeit: 38h).

Projektkosten & Wirtschaftlichkeit

Die Umsetzung erfolgte äußerst kosteneffizient durch die Nutzung vorhandener Hardware und Open-Source-Software.

0 €

Lizenzkosten (Graylog/Ubuntu)

38 h

Gesamtprojektzeit

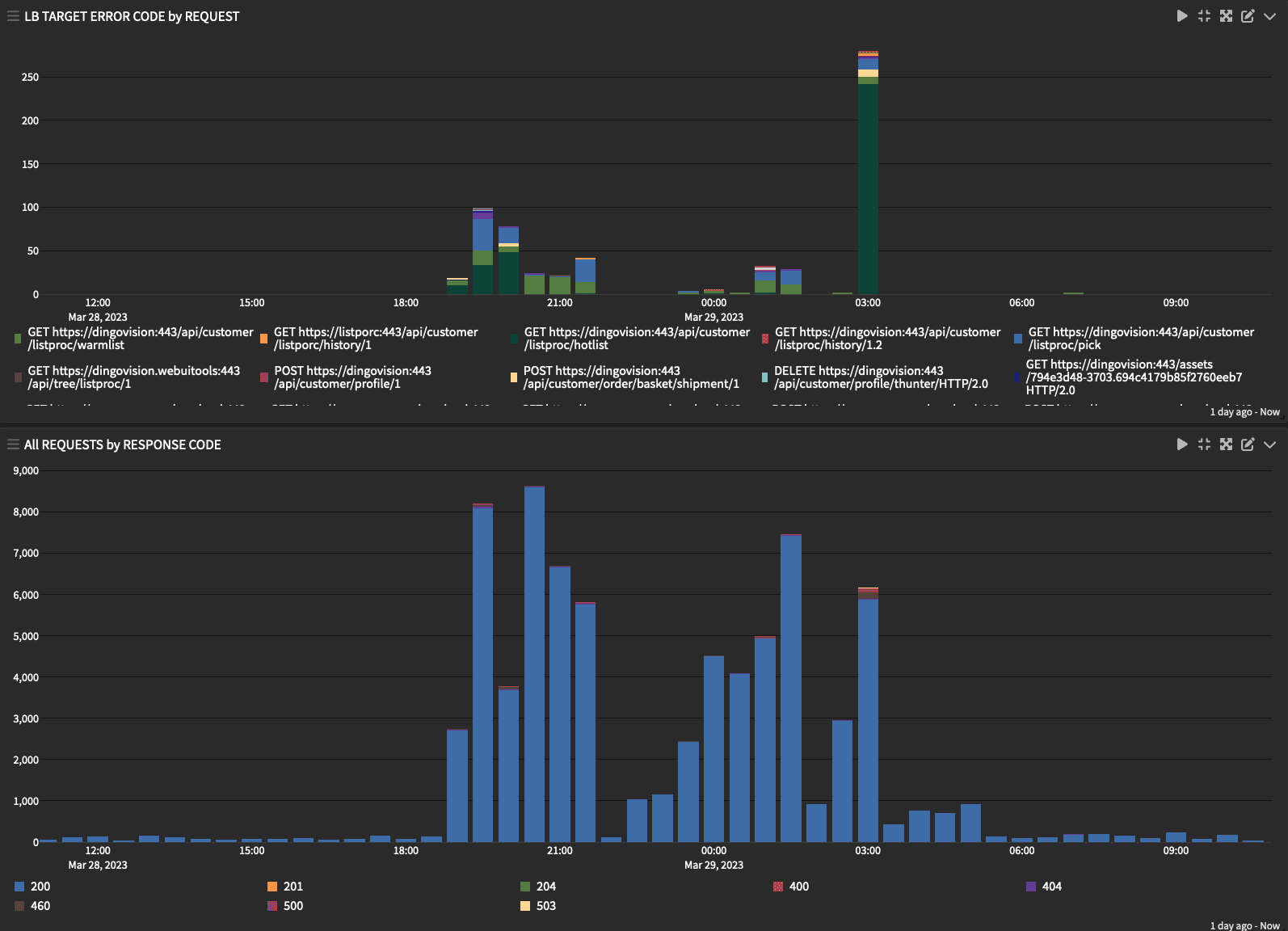

Features & Dashboards

• <b>Live-Überwachung:</b> Zentrales Dashboard für alle Systeme<br>• <b>Sicherheits-Alerts:</b> Automatische Warnung (z.B. >3 fehlgeschlagene Logins in 5 Min)<br>• <b>TLS-Verschlüsselung:</b> Vollständige Absicherung der Log-Übertragung und Web-Interface<br>• <b>Filter & Suche:</b> Schnelle Analyse nach Event-ID (4624/4625), Quelle oder Nutzer

Tests & Qualitätssicherung

• <b>Netzwerktests:</b> Ping, DNS & Port-Checks im isolierten VLAN 240 – Erfolgreich<br>• <b>Logverarbeitung:</b> Verifikation von Windows & Linux Events – Vollständig<br>• <b>Alert-Funktion:</b> Simulierter Brute-Force-Angriff löste Alarm aus – Verifiziert<br>• <b>Datenintegrität:</b> Check auf Paketverluste (tcpdump) – Keine Verluste<br>• <b>TLS:</b> Zertifikatsprüfung & verschlüsselte Übertragung – Aktiv

Ergebnisse & Nutzen

Durch die Zentralisierung wurde die Effizienz bei der Fehleranalyse signifikant gesteigert.

• <b>30-40% Zeitersparnis:</b> Bei der Analyse von Incidents<br>• <b>Echtzeit-Transparenz:</b> Statt nachträglicher Kontrolle<br>• <b>Compliance:</b> Revisionssichere Protokollierung

Fazit & Ausblick

• <b>Projektstatus:</b> Erfolgreich abgeschlossen, System stabil im Testbetrieb.<br>• <b>Ziele erreicht:</b> Zentrale, verschlüsselte Log-Verwaltung etabliert.<br>• <b>Nächste Schritte:</b><br> 1. Integration in das produktive Schulnetz<br> 2. Anbindung weiterer Quellen (Firewalls, Router)<br> 3. Ausbau zu SIEM (Security Information and Event Management)

- graylog

- log-management

- windows-server

- it-sicherheit

- open-source

- systemadministration

- schul-it

- netzwerksicherheit