VM Netzwerk & Firewall Regeln: iptables Konfiguration Guide

Lernen Sie die Konfiguration von virtuellen Netzwerken und Firewall-Regeln mit iptables. Inklusive Praxis-Szenarien für Webserver und SSH-Sicherheit.

Modul 5

VM Netzwerk + Firewall Regeln

Kommunikation zwischen virtuellen Maschinen steuern

2–3 VMs konfigurieren

🖥️

Ping & Dienste testen

🔁

Firewall-Regeln verwalten

🔥

Übersicht

🖥️

Netzwerk-Topologie

Aufbau mit 2–3 VMs

🔌

Netzwerk konfigurieren

IP-Adressen & Verbindungen

📡

Kommunikation testen

Ping & Dienste

🔥

Firewall-Regeln

Erlauben & Blockieren

VM Netzwerk + Firewall Regeln

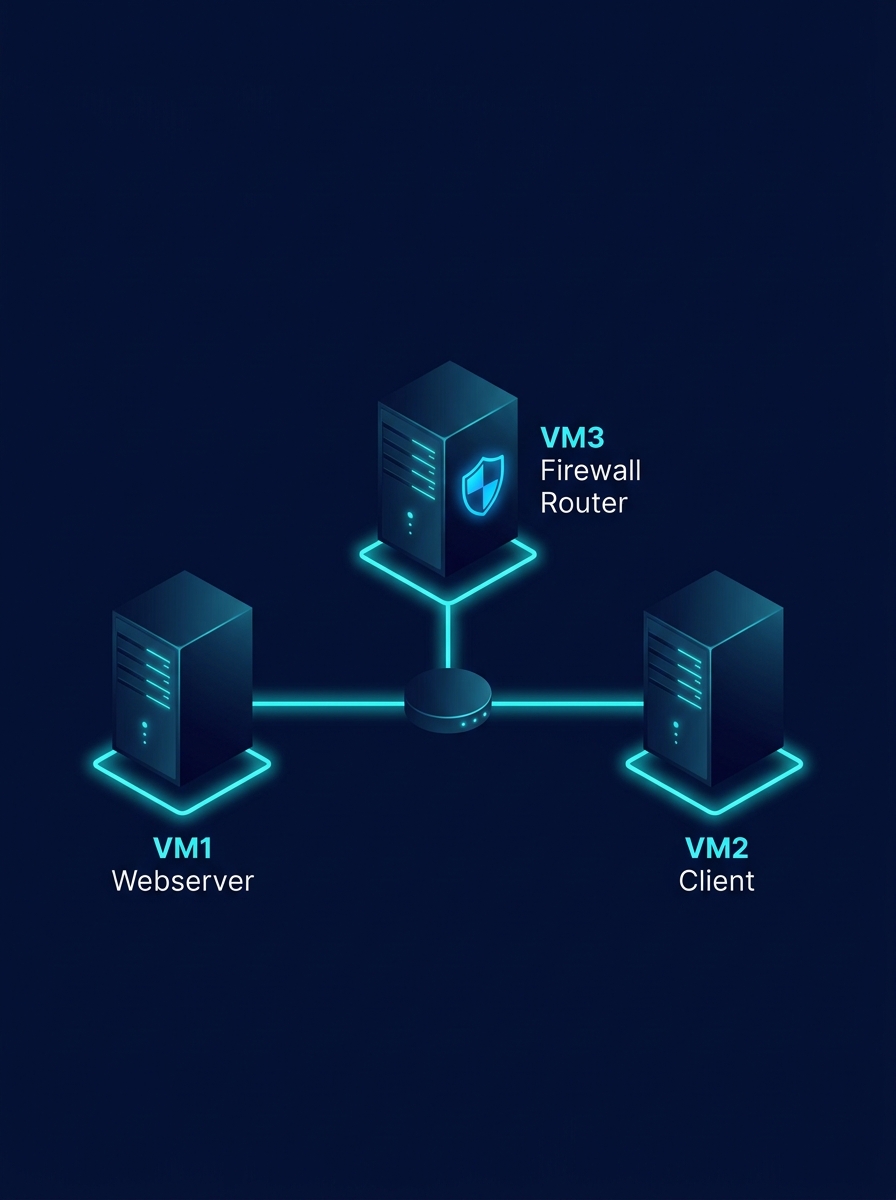

Netzwerk-Topologie

Drei VMs im internen Netzwerk

🌐

VM1 – Webserver

IP: 192.168.10.1

💻

VM2 – Client

IP: 192.168.10.2

🛡️

VM3 – Firewall/Router

IP: 192.168.10.3

Alle VMs befinden sich im selben virtuellen Netzwerksegment (internes Netz). VM3 übernimmt die Rolle des Gateways und der Firewall.

Hypervisor: z.B. VirtualBox oder VMware — Netzwerktyp: Internes Netz / Host-only

Schritt 1

Netzwerk konfigurieren

Linux (Debian/Ubuntu)

# IP-Adresse setzen

ip addr add 192.168.10.1/24 dev eth0

ip link set eth0 up

# Verbindung prüfen

ip addr show eth0

Windows VM

# IP-Adresse setzen

netsh interface ip set address

"Ethernet" static

192.168.10.2 255.255.255.0

# Verbindung prüfen

ipconfig /all

ℹ️

In VirtualBox: Netzwerkadapter auf 'Internes Netzwerk' oder 'Host-only Adapter' setzen, damit VMs miteinander kommunizieren können.

Kommunikation testen

Schritt 2

Ping & Dienste zwischen VMs prüfen

🔁 Ping Test

ping 192.168.10.2

Reply from 192.168.10.2: time=0.4ms ✅

🌐 HTTP Dienst

python3 -m http.server 8080

curl http://192.168.10.1:8080

→ Antwort erhalten ✅

🛠️ Diagnose Tools

ping

Erreichbarkeit

traceroute

Pfad

netstat

Ports

nmap

Portscanner

curl

HTTP-Tests

💡

Wenn Ping funktioniert → Netzwerk korrekt konfiguriert. Nächster Schritt: Firewall testen!

Schritt 3

Firewall-Regeln

Datenverkehr steuern mit iptables

❌ Blockieren

# Ping blockieren

iptables -A INPUT -s

192.168.10.2

-p icmp -j

DROP

# Port 80 blockieren

iptables -A INPUT -p tcp --dport

80

-j

DROP

❌ Ping → timeout

✅ Erlauben

# SSH erlauben

iptables -A INPUT -p tcp --dport

22

-j

ACCEPT

# HTTP erlauben

iptables -A INPUT -p tcp --dport

80

-j

ACCEPT

✅ curl http://192.168.10.1 → OK

💡

Regeln werden von oben nach unten abgearbeitet. Default Policy: <span style="color: #ef4444; font-weight: 700; font-style: normal;">DROP</span> — nur explizit Erlaubtes passiert die Firewall.

Praxis-Szenarien

Typische Firewall-Aufgaben im VM-Labor

Szenario 1: Nur SSH

🔐

VM2 darf sich per SSH (Port 22) mit VM1 verbinden. Alle anderen Ports geblockt.

✅ Port 22 erlaubt | ❌ Rest geblockt

Szenario 2: Webserver

🌐

VM1 betreibt einen Webserver. Nur HTTP (80) und HTTPS (443) von außen erreichbar.

✅ Port 80, 443 | ❌ Port 22, 3306

Szenario 3: VM isolieren

🚫

VM3 darf keinen ausgehenden Traffic ins Internet senden.

❌ OUTPUT DROP | ✅ Nur LAN-intern

Szenario 4: Logging

📋

Alle geblockten Verbindungsversuche werden protokolliert.

iptables -A INPUT -j LOG --log-prefix 'DROP: '

Zusammenfassung

🖥️

VMs vernetzt

2–3 VMs im internen Netzwerk eingerichtet und mit festen IP-Adressen konfiguriert

📡

Kommunikation getestet

Ping, HTTP-Dienste und Diagnose-Tools eingesetzt, um Verbindungen zu verifizieren

🔥

Firewall konfiguriert

iptables-Regeln erstellt: Ports gezielt erlaubt und blockiert, Default Policy gesetzt

💡 Netzwerksicherheit beginnt mit klaren Regeln: Nur erlauben, was wirklich gebraucht wird — alles andere blockieren!

Modul 5 abgeschlossen ✅

- firewall

- iptables

- virtuelle maschinen

- netzwerksicherheit

- linux-administration

- it-training

- vmware

- virtualbox