IT Security Strategie: Bedreigingen & Maatregelen

Ontdek de belangrijkste IT-beveiligingsrisico's zoals phishing, ransomware en schaduw-IT, inclusief effectieve maatregelen voor een veilige infrastructuur.

IT Security Strategie

Bedreigingen & Maatregelen

01

Phishing-aanvallen

De grootste bedreiging: manipulatieve e-mails gericht op diefstal van inloggegevens.

Maatregelen:

• Anti Spam plug-in Microsoft 365 • E-mail tooltip • Rapportage alert bij verdachte e-mails

02

Ransomware

Data als gijzelaar: encryptie van bedrijfskritische bestanden gevolgd door losgeldeisen.

Maatregelen:

• blokkeren bepaalde bestand extensies • threads detectie vanuit M365 security • niet kunnen installeren van software of het openen van bijlages • 3-2-1 back-up strategie

03

Wachtwoorden & MFA

Zwakke wachtwoorden en gebrek aan Multi-Factor Authenticatie vormen een open deur.

Maatregelen:

• MFA toegepast met authenticator of yubikey • Complexe wachtwoord strategie • MFA op Client-VPN

04

Ongepatchte Software

Verouderde systemen zonder beveiligingsupdates zijn kwetsbaar voor bekende exploits.

Maatregelen:

• IT omgeving via Microsoft autopatch • Maandelijkse periode controle • Server update manueel (middels schema)

05

Interne Bedreigingen

Medewerkers als risico: al dan niet opzettelijk datalekken door eigen personeel.

Maatregelen:

• Gedragscode ICT * Beleid heeft hier de grootste invloed

06

Schaduw-IT

Ongeautoriseerde software en apparaten die buiten het zicht van IT-beheer vallen.

Maatregelen:

• Asset management • IPAM • On/Off-boarding procedure

07

DDoS-aanvallen

Bedrijfsstilstand door overbelasting van servers met kwaadaardig verkeer.

Maatregelen:

• Firewalls

08

Netwerkbeveiliging

Zwakke netwerkbeveiliging laat aanvallers vrij bewegen binnen de infrastructuur.

Maatregelen:

• Upgrade core netwerk • Betere VLAN scheiding

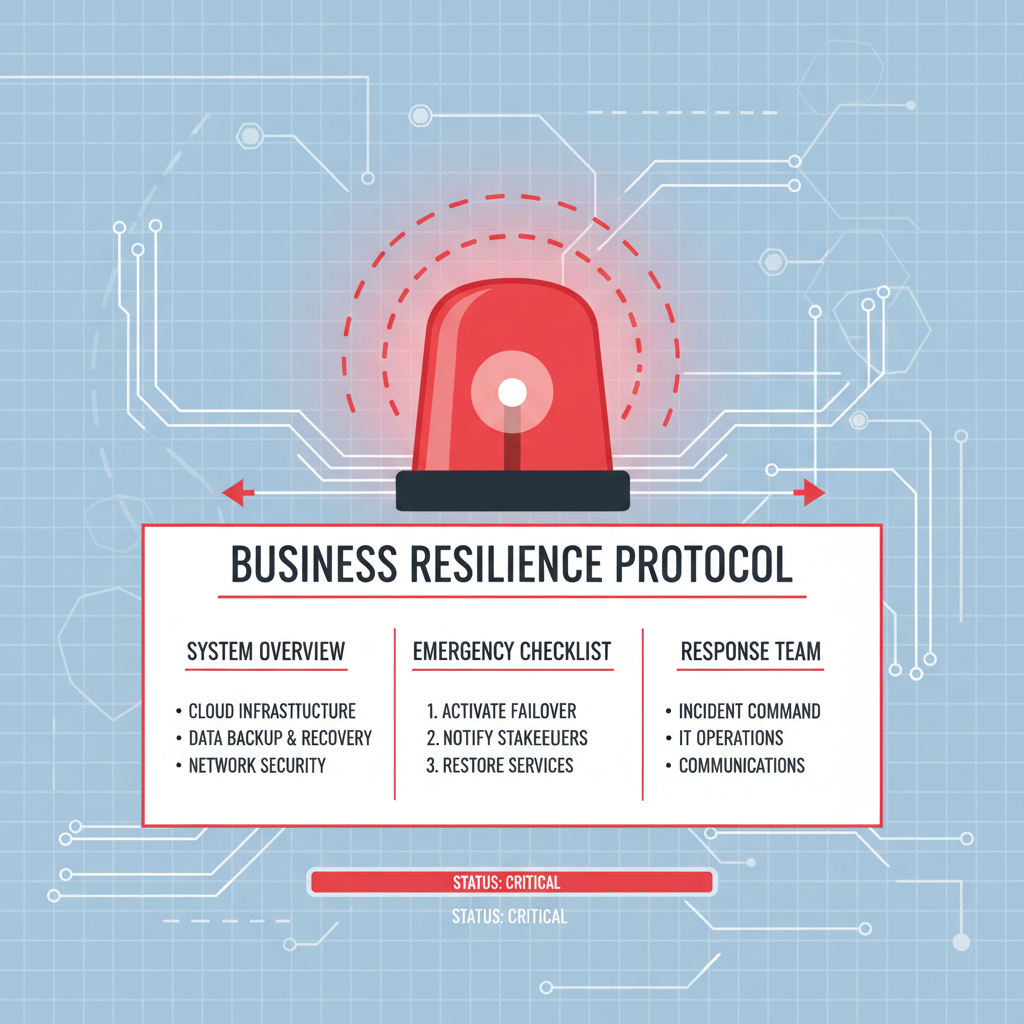

09

Incidentresponsplan

Geen plan betekent chaos: niet voorbereid zijn vertraagt herstel na een aanval.

Maatregelen:

• juiste documentatie • communicatie • redundante inrichting • evaluatie en analyse na incident • afdelingsoverleg

Mogelijkheden:

• MS Endpoint Security 365 dashboard inrichten • Doorlichten H-schijf (werkmap gebruik) • Sales e-mail retentie/accorderen voor domeinen • E-mail bijlage policy instellen • E-mail general domains uitsluiten (geen Hotmail, Gmail etc.)

Mogelijkheden:

• Classificeren documenten • Rechtenstructuur en AD inventariseren • Autorisatiematrix (functie/HR on-offboarding) • Oude servers upgraden naar Windows 2025 • Security scan uitvoeren

Mogelijkheden:

• Asset management afronden • IT Hardware monitoring vernieuwen • Voorwaarden en inrichting thuiswerkplek • Mobile device management • NIS2 QM10 Quality Mark

Samenvatting

IT beleid.....the next step....hoe nu verder?

- it-security

- cybersecurity-strategie

- phishing-preventie

- ransomware-beveiliging

- mfa

- netwerkbeveiliging

- incident-respons

- nis2